Die Sicherheitsexperten von Bitdefender Labs haben kritische Schwachstellen in LG webOS entdeckt, die es Hackern ermöglichten, die Kontrolle über das komplette Smart-Home-Netzwerk zu erlangen. LG hat schnell reagiert und einen Push-Patch bereitgestellt, um die Lücken zu schließen.

- Kritische Schwachstellen betreffen verschiedene Versionen von LG WebOS (4 bis 7)

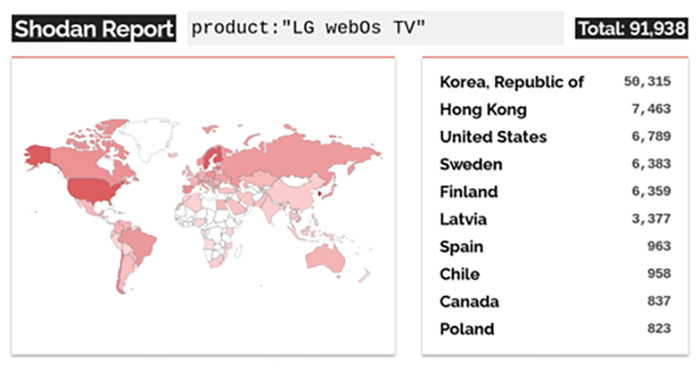

- Über 91.000 Geräte sind potenziell für Hacker erreichbar und entsprechend den Gefahren der Sicherheitslücke ausgesetzt.

- Besitzer von betroffenen Geräten wird empfohlen, sofort die jüngsten Updates für die webOS-Plattform auf ihrem Smart TV zu installieren.

Originalbeitrag: Dieser Fall zeigt, dass man Firmware-Updates nicht nur zur Fehlerbehebung und für die Implementierung von neuen Features machen sollte, sondern auch um die Sicherheit des heimischen Netzwerks zu gewährleisten. Die Bitdefender Labs hatten am 1. November 2023 mehrere gravierende Sicherheitslücken an LG Electronics gemeldet, welche der Hersteller mit Updates am 22. März 2024 geschlossen hat. Erst am heutigen Tag wurde der Bericht über die Schwachstellen öffentlich gemacht, um den Nutzern genug Zeit zu geben, die benötigten Firmware-Updates zu installieren. Doch was, wenn man die manuelle Update-Funktion deaktiviert bzw. schon seit Längerem kein Update mehr zugelassen hat?

webOS Sicherheitslücke betrifft nur bestimmte TV-Modelle

Die Sicherheitslücken lassen sich nur über die LAN-Verbindung der LG webOS Smart TVs ausnutzen, doch wie eine Anfrage über die IoT-Suchmaschine Shodan zeigt, sind wohl über 90.000 Geräte potenziell von dieser Schwachstelle gefährdet. Glücklicherweise betrifft es nur eine sehr geringe Anzahl an Modellen in Kombination mit einer bestimmten webOS Versionsnummer, die überhaupt Gefahr laufen, von Dritten kompromittiert zu werden. Dabei handelt es sich um folgende Varianten:

- LG43UM7000PLA Smart TV mit webOS 4.9.7 – 5.30.40

- OLED55CXPUA Smart TV mit webOS 5.5.0 – 04.50.51

- OLED48C1PUB Smart TV mit webOS 6.3.3-442

- OLED55A23LA Smart TV mit webOS 7.3.1-43

Ihr seht, unter den Modellen befinden sich auch beliebte High-End-Geräte wie die A2 (2022), C1 (2021) oder CX (2020) OLED-Fernseher. Wer z.B. einen CX OLED TV nutzt und bewusst kein Update mehr installiert, weil man sonst Gefahr läuft, dass man das gewohnte Launchbar-Menü verliert und mit einem mit Werbung „verseuchten“ Vollbild-Menü bestraft wird, der läuft genau in diese Sicherheits-Nische. Wenn dann der TV noch in einem öffentlich zugänglichen oder nicht gut gesicherten, lokalen Netzwerk zum Einsatz kommt, ist es für die Hacker ggf. ein Leichtes, das gesamte Heimnetzwerk unter ihre Kontrolle zu bringen.

Hacker könnten sich Zugriff auf das komplette Heimnetzwerk verschaffen

Sind dann z.B. Geräte mit sensiblen Daten oder gar Kameras oder smarte Schließsysteme im IoT-Netzwerk integriert, könnten Hacker darauf zugreifen. Dies ist durch die Ausnutzung mehrerer Schwachstellen hintereinander möglich, mit denen erst ein zusätzliches Konto auf dem Smart TV hinzugefügt wird, gefolgt von der Ausweitung der Zugriffsrechte auf Root-Ebene. Ab diesem Zeitpunkt an kann eigentlich so ziemlich alles an Schadsoftware injiziert werden.

Dieses Szenario zeigt, dass man sich auch aktiv um die Sicherheit der eigenen Daten und des heimischen Netzwerks kümmern muss. Es ist eigentlich selbsterklärend, doch was müssen Besitzer eines potenziell betroffenen Fernsehers tun? Wer einen betroffenen LG webOS Smart TV im Einsatz hat, sollte schnellstmöglich die zur Verfügung gestellten Firmware-Updates installieren, primär diese, die am 22. März 2024 und danach bereitgestellt wurden.

Transparenz: Dieser Artikel enthält Affiliate-Links. Wenn ihr auf diese klickt, werdet ihr direkt zum jeweiligen Anbieter weitergeleitet. Falls ihr einen Kauf tätigt, bekommen wir eine geringe Provision. Für euch bleibt der Preis unverändert. Vielen Dank für eure Unterstützung!

![LG OLED48B59LA TV 48 Zoll (121 cm) 4K OLED AI TV (α8 Gen2 4K AI Prozessor, webOS 25, 120Hz) [Modelljahr 2025]](https://m.media-amazon.com/images/I/41vxv25NpPL._SL160_._SL160_.jpg)

Dass nur die aufgelisteten Modelle betroffen sind ist nicht korrekt.

Es sind bspw. *alle* LG OLED TVs mit den entsprechenden webOS Version von CVE-2023-6318 betroffen. Die Liste von Bitdefender listet lediglich die Geräte auf, auf denen sie es getestet haben.

D.h. alle LG OLED Modelle der A, B, C und G Reihe von 2020 bis 2023 (webOS 5 bis webOS 8 / 23) waren zumindest von CVE-2023-6318 betroffen, die es erlauben beliebige Befehle mit Root-Rechten auszuführen.

Zumindest diese Lücke war LGE auch schon seit Mitte 2023 bekannt, wurde aber bisher auf Grund einer Responsible Disclosure zurückgehalten.

Anzumerken ist zudem, dass ein weiteres Angriffsszenario webOS Apps sind, die über diese Lücken die vollständige Kontrolle über den TV übernehmen konnten. Ein Zugriff auf das lokale Netzwerk war also nicht unbedingt erforderlich, eine Installation einer infizierten oder bösartigen webOS Anwendung hätte bereits genügt.

Hallo, ich finde unter den jeweiligen CVE-Referenzen immer nur den Hinweis auf diese vier Modelle. Hast du mir vielleicht noch einen Link, wo auch andere Geräte etc. aufgelistet sind? VG

Da ich diesbezüglich schon länger mit dem LG PSRT in Kontakt war, kann ich dir das für CVE-2023-6318 direkt so bestätigen. Diese Lücke wurde dem Team bereits Ende Mai 2023 gemeldet und von LGE (nicht öffentlich) kurze Zeit später bestätigt.

D.h. ich kann dir hier aus erster Hand und nach eigenen Tests berichten, dass diese und andere, bisher nicht veröffentlichte ebenso kritische Lücken, sämtliche Modelle mit diesen webOS Versionen betraf.

Dazu zählte übrigens auch die von RootMyTV verwendete und inzwischen geschlossene „crashd“ Sicherheitslücke, die stark mit CVE-2023-6318 verwandt ist.

Ansonsten wird es auch im Bitdefender Blog beschrieben:

https://www.bitdefender.com/blog/labs/vulnerabilities-identified-in-lg-webos/

Zitat:

„This vulnerability, […], has been confirmed to affect webOS 5.5.0, 6.3.3-442, and 7.3.1-43.“

Betroffen sind damit alle Geräte, die genannte webOS Versionen nutzen, es spielt dabei keine Rolle von welchem Modell wir hier reden. Die betroffenen Dienste und Funktionen sind bzw. waren integraler Bestandteil des Betriebssystems, das auf allen Modellen mit diesen webOS Versionen laufen.

Darüber hinaus betraf diese Lücke im Speziellen auch die 2023 veröffentlichte webOS 23 (intern Version 8.x) Version und damit die 2023er Modelle.

Generell bleibt noch zu erwähnen, dass die C und G Modellreihe eine gemeinsame Firmware-Version ohne jegliche Modifikationen haben. D.h. alles was die C Modelle in dieser Hinsicht betrifft, betrifft auch generell die G Modelle.

Lediglich die A und B Modelle haben leicht angepasste Firmwares, nutzen aber dieselbe webOS Basis und sind damit ebenfalls betroffen.

Weitere Details möchte und kann ich hier auf Grund geltender NDAs mit LGE nicht veröffentlichen.

Wenn du dich direkt an das LG PSRT wenden willst: product.security@lge.com

Bei Rückfragen kannst du dich auch an mich über die im Beitrag hinterlegte E-Mail-Adresse wenden.

Danke noch mal für die ausführliche Erklärung.

PS: Sorry nochmal, aber das Thema Security ist jetzt natürlich nicht mein Fachgebiet, aber ich finde es sehr löblich, dass du dir die Zeit genommen hast das nochmals zu erklären, nicht nur mir, sondern allen Lesern. Ich verfasse noch ein kurzes Update.

PS: Habe die News noch am 9. April 2023 um Mitternacht verfasst. Erst danach kamen alle anderen Redaktionen mit den News raus. Ich habe mir alle Beiträge mal durchgelesen, hier gibt es soweit ich das gesehen habe keine einzigen News, die es korrekt abgebildet haben. Es werden immer die vier Modelle als Beispiel aus der Bitdefender Pressemitteilung genannt. Nicht mal die IT-fokussierten Seiten hatten das richtig.

Gern geschehen und ein Lob für die schnelle Reaktion und Korrektur in dem News-Artikel.

Was die anderen Redaktionen angeht, ist hier leider offensichtlich passiert, was so oft passiert. Einer liest etwas, interpretiert es falsch und viele andere wiederholen schlicht, was der Erste dazu veröffentlicht hat oder interpretieren es ihrerseits falsch.

Ich kann aber nachvollziehen, wie jemand der nicht aus dem Fachbereich kommt den Blog-Beitrag falsch interpretiert. Dort wird zunächst (wie üblich) aufgelistet, auf welchen konkreten Geräten die Lücken getestet wurden, was aber keine einschränkende Aussage darüber ist, auf welchen Geräten die Lücke nicht existiert.

Erst in den weiteren Details dieses Beitrags sieht man die betroffenen webOS Versionen, leider ist die Auflistung im Blog-Beitrag aber ebenfalls nicht vollständig und gibt bspw. nicht die webOS Versionsnummern an, in denen die Lücken behoben wurden oder dass auch webOS 23 betroffen war.

Unglücklicherweise pflegt LG seine eigene Seite, die solche Sicherheitslücken auflistet nicht, dort wäre das alles verständlicher gewesen:

https://lgsecurity.lge.com/bulletins/tv#updateDetails

Du denkst doch jetzt nicht wirklich das die alle TV der Jahrgänge durchtesten, natürlich sind alle TVs mit der entsprechenden Software Version betroffen.

„Vulnerable OS versions“ sollte eigentlich alles aussagen, da steht ja nicht „Vulnerable TV models“

Man hat die FimrwareUpdates ja nicht für „alle Modelle“ der jeweiligem Jahrgänge ausgerollt wegen Lust und Laune

Beim CX kann man doch extrem easy wieder zurück auf das alte Menü. Das solltest ihr evtl noch mal kurz erwähnen.

Wie geht das, wenn man die neuste Firmware installiert hat? Würde mich sehr interessieren.

Häää? Das hattet ihr doch selber in einem eigenen Artikel gezeigt wie das ganze geht… oder reden wir irgendwie aneinander vorbei?

Habe das jedenfalls damals nach eurer Anleitung wieder zurück geswicht:

Allgemein- Startseiten Einstellungen – Stil der Startseite – und hier kann man switchen neuer und der altbekannten Basis Startseite switchen.

Dabei geht es aber nur um das Menü bzw. dessen Aussehen. An der Firmware-Version ändert das rein gar nichts. 😉

Also langsam wird‘s hier doch gaga, ich beziehe mich auf diese direkte Aussage im Artikel:

„Wer z.B. einen CX OLED TV nutzt und bewusst kein Update mehr installiert, weil man sonst Gefahr läuft, dass man das gewohnte Launchbar-Menü verliert und mit einem mit Werbung „verseuchten“ Vollbild-Menü bestraft wird“

Und das kann eben mit paar Knopfdrücken verhindert werden bzw. kann man halt wie ich beschrieben habe zurück auf das alte Menü ohne Launchbar/Werbung gehen!

Ist das wirklich so schwer zu verstehen??

+ mit Launchbar ist natürlich gemeint, dass es hier auch Mitte 24 keinen elenden Edit Button gibt…

Ich könnte mich nicht erinnern, dass wir einen Beitrag zum „Switch auf die alte Basis-Startseite“ jemals online hatten. Vielleicht hat Andre hierzu etwas veröffentlicht, aber ich finde dazu hier auch aktuell nichts auf der Seite. Sorry falls wir hier nicht immer zu 100% wissen, was alles veröffentlicht wird. Wir hauen ja nicht gerade wenig News im Laufe der Jahre veröffentlicht. Meine Frage hast du ja jetzt in deinem Kommentar beantwortet. Danke dafür.

Kurzes Update: Habe meinen CX gerade aktualisiert (war seit ca. Februar 2023 nicht mehr im Einsatz). Ich habe jetzt gar kein Fullscreen-Menü erhalten und habe auch keine entsprechenden Einstellungen – sehr komisch.